《信息安全技术 网络安全等级保护基本要求 第 3 部分:移动互联安全扩展要求》指出,针对移动互联网系统中移动终端、移动应用和无线网络等三个关键要素,明确了无线接入设备的安装选择、无线接入网关处理能力、非授权移动终端接入等技术保护要求,以及应用软件分发运营商选择、移动终端应用软件恶意代码防范等管理要求进行了规定。

根据等级保护2.0定级系统安全能力的定义,将安全保护能力分为5个等级,每个等级安全防护能力逐步提高,等级越高,监测攻击行为和处置安全事件、功能恢复响应能力越强。

其中,第三级安全保护能力要求能够在统一安全策略下防护免受来自外部有组织的团体、拥有较为丰富资源的威胁源发起的恶意攻击、较为严重的自然灾难、以及其他相当危害程度的威胁所造成的主要资源损害,能够及时发现、监测攻击行为和处置安全事件,在自身遭到损害后,能够较快恢复绝大部分功能。

3级等保基本要求重点对应

1、安全物理环境:明确企业需要做安全物理环境和入侵检测。

2、安全区域边界:明确企业需要做客户端感知,要求监控与分析以及日志记录、入侵防范等,实现对网络攻击特别是新型网络攻击行为的分析。

3、安全计算环境:包括移动终端管理、移动应用管理,明确企业需要做好计算环境,明确数据加密,做好客户端主动防护,要求移动软件必须有防御恶意攻击的能力。

4、安全建设管理:明确企业需要做好安全建设管理,包括移动应用软件采购、移动应用软件开发、配置管理。

5、安全运维管理:明确企业需要做漏洞和风险管理,对安全管理人员加强安全培训。

因此,为保障移动应用符合等保相关要求,企业应提高移动应用安全保护能力。除严格落实等保2.0贯彻的防护思想之外,需对移动应用规划阶段、测试阶段、上线阶段及运行阶段全生命周期,建立事前检测、事中加固、事后监测评估的安全防护体系。

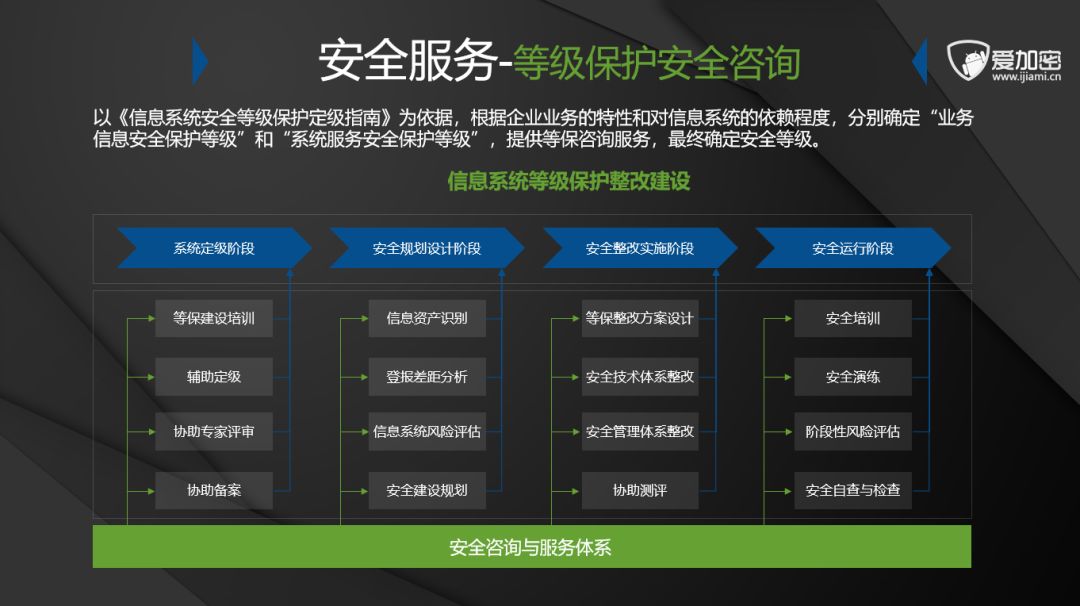

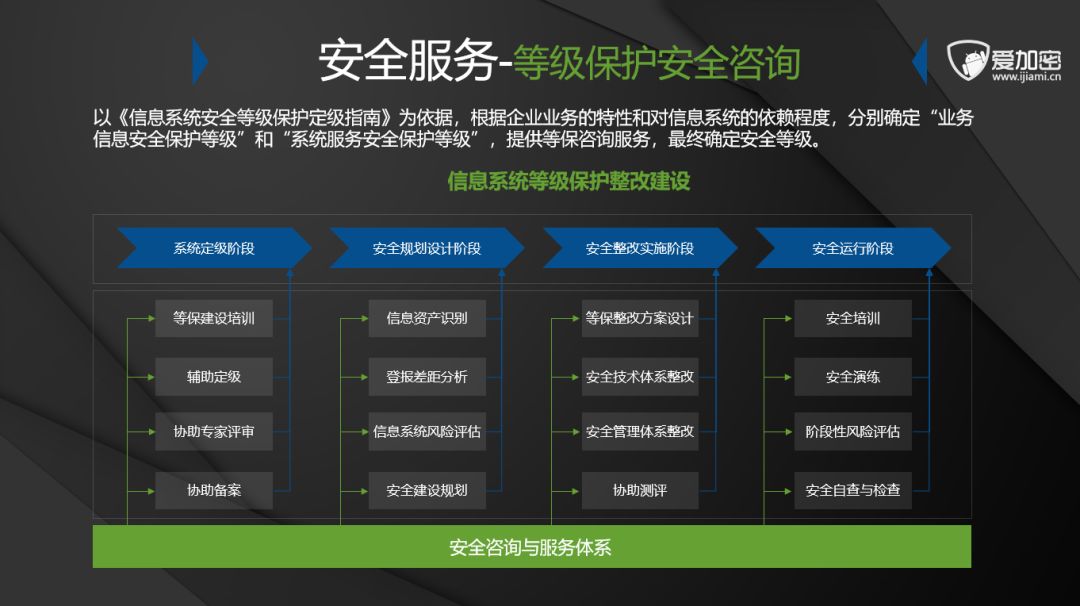

爱加密等保安全服务包括安全咨询服务、安全培训服务、渗透测试服务、合规测评服务以及信息安全风险评估服务。对其重要信息系统所面临的信息安全风险进行识别和定性评估,并对所有评估发现的不可接受风险给出对应的安全处置和加固建议,协助客户提升对重要信息系统的安全风险管理和安全保障能力。

《信息安全技术 网络安全等级保护基本要求 第 3 部分:移动互联安全扩展要求》指出,针对移动互联网系统中移动终端、移动应用和无线网络等三个关键要素,明确了无线接入设备的安装选择、无线接入网关处理能力、非授权移动终端接入等技术保护要求,以及应用软件分发运营商选择、移动终端应用软件恶意代码防范等管理要求进行了规定。

根据等级保护2.0定级系统安全能力的定义,将安全保护能力分为5个等级,每个等级安全防护能力逐步提高,等级越高,监测攻击行为和处置安全事件、功能恢复响应能力越强。

其中,第三级安全保护能力要求能够在统一安全策略下防护免受来自外部有组织的团体、拥有较为丰富资源的威胁源发起的恶意攻击、较为严重的自然灾难、以及其他相当危害程度的威胁所造成的主要资源损害,能够及时发现、监测攻击行为和处置安全事件,在自身遭到损害后,能够较快恢复绝大部分功能。

3级等保基本要求重点对应

1、安全物理环境:明确企业需要做安全物理环境和入侵检测。

2、安全区域边界:明确企业需要做客户端感知,要求监控与分析以及日志记录、入侵防范等,实现对网络攻击特别是新型网络攻击行为的分析。

3、安全计算环境:包括移动终端管理、移动应用管理,明确企业需要做好计算环境,明确数据加密,做好客户端主动防护,要求移动软件必须有防御恶意攻击的能力。

4、安全建设管理:明确企业需要做好安全建设管理,包括移动应用软件采购、移动应用软件开发、配置管理。

5、安全运维管理:明确企业需要做漏洞和风险管理,对安全管理人员加强安全培训。

因此,为保障移动应用符合等保相关要求,企业应提高移动应用安全保护能力。除严格落实等保2.0贯彻的防护思想之外,需对移动应用规划阶段、测试阶段、上线阶段及运行阶段全生命周期,建立事前检测、事中加固、事后监测评估的安全防护体系。

爱加密等保安全服务包括安全咨询服务、安全培训服务、渗透测试服务、合规测评服务以及信息安全风险评估服务。对其重要信息系统所面临的信息安全风险进行识别和定性评估,并对所有评估发现的不可接受风险给出对应的安全处置和加固建议,协助客户提升对重要信息系统的安全风险管理和安全保障能力。

- 上一篇:等级保护的“前世今生”

- 下一篇:网络安全等级保护2.0等级测评结论判定方法

- [ 2022-08-08 ] 天帷动态│沈昌祥院士莅临天帷信安考察指导

- [ 2026-04-02 ] 中检天帷参编的国内首个《公共场所个人信息保护绿色标志指引》发布

- [ 2026-03-29 ] 中检天帷“报告质量智能检测服务”荣获TIC行业2025年度风云榜创新业务

- [ 2026-03-28 ] 落子鹏城,服务大湾区丨中检天帷深圳公司揭牌,布局数据跨境与隐私保护新领域

- [ 2026-03-27 ] 中检天帷荣获全国第二批个人信息保护合规审计服务机构资质

- [ 2026-03-25 ] 培训动态丨中检天帷网络安全课堂4月开班计划

- [ 2026-03-21 ] 中检天帷受邀参加上海市数字公共服务中心系列论坛